私たちは、ユーザーが自分だけが見ることのできるプライベートネットワークをインターネットの中に構築できるようにすることで、すべてを安全につなぐことができると信じています。ゼロトラストIT/OTネットワーキングをサービスとして提供します。

言語

English

日本

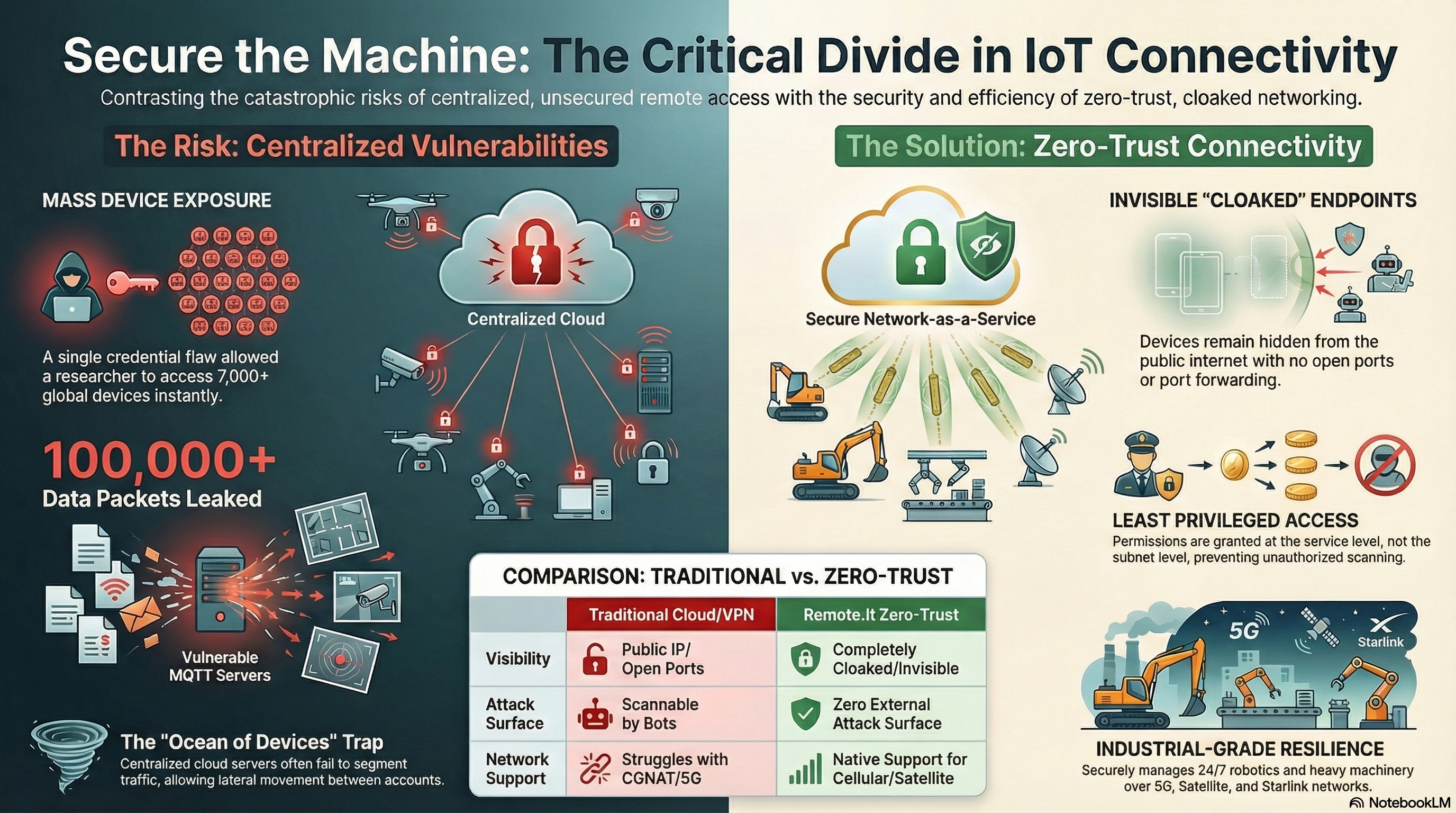

DJIロボット掃除機に関連する最近のセキュリティインシデントは、一元化されたクラウド制御プレーン内の単一の認証脆弱性が、世界中の何千ものデバイスを危険に晒す可能性があることを明らかにした。問題は単なる認証情報の設定ミスではなかった。アーキテクチャそのものにあった。リモートアクセスが一元化されたブローカー、公的にアクセス可能なAPI、広範なスコープのトークンに依存する場合、小さな失敗がシステム的なリスクへと拡大する。 リモート.itのようなゼロトラストのサービスレベル接続モデルは、公開露出を排除し、個々のサービスに直接IDを紐付け、設計上横方向の移動を不可能にします。

セキュリティ研究者が最近、DJIロボット掃除機のリモートアクセスアーキテクチャに欠陥を発見した。これにより数千台のデバイスへのアクセスが可能となっていた。The Vergeの報道によれば、集中型クラウドインフラ内の認証制御が脆弱であったため、大規模なデバイステレメトリデータやカメラ映像への可視化が実現していた。

一見すると、この話はまたしても消費者向けIoTセキュリティの不備のように見える。コネクテッドホームデバイスは長年、認証情報の管理不備やクラウドセキュリティ対策の不統一に悩まされてきた。しかし今回の事件は、消費者向けロボット技術をはるかに超えた、より根深い問題を浮き彫りにしている。それは多くのIoT、産業用、エッジアーキテクチャに共通する構造的弱点──集中型信頼モデル──を露呈したのである。

掃除機はクラウドベースの制御プレーンを介して通信した。デバイスは中央サービスへのアウトバウンド接続を確立し、同サービスがコマンド、テレメトリ、ユーザー認証を仲介した。このパターンは展開を簡素化するため広く採用されている。デバイスはインバウンドのファイアウォールルールを回避する。運用者は集中管理による可視性を得る。ユーザーは単一のインターフェースを通じて操作する。

その共有インフラ内の認証制御が不十分であることが判明した際に欠陥が露見した。単一の認証パスウェイが制御層へのアクセスを可能にした。認証後、研究者は大規模なデバイス群全体のデータにアクセスできた。この問題は単一のエンドポイントに限定されなかった。アーキテクチャ自体が集中化されていたため、水平方向に拡大したのである。

集中型制御プレーンは本質的な増幅効果をもたらす。アイデンティティと認可が共有クラウドブローカーまたはAPIレイヤーで実施される場合、そのレイヤーでの侵害は接続されたすべてのエンドポイントに影響を及ぼす。

多くのIoTシステムは、デバイス通信を集約するメッセージングブローカー(多くの場合MQTTベース)に依存している。これらのブローカーはユーザーとデバイス間でコマンドやテレメトリを中継する。認証トークンやアカウント権限が広範すぎると、デバイス間の分離が崩壊する。

このような環境では、セグメンテーションは完全にアプリケーションロジックに依存する。そのロジックが機能しなくなると、システムはクラウドのファサードの背後にあるフラットネットワークのように振る舞う。ブローカー層への侵入に成功した攻撃者は、デバイスを列挙したり、テレメトリストリームを購読したり、アカウントを跨いでコマンドを発行したりする可能性がある。

DJIのインシデントはこの「デバイスの海」問題を如実に示している。中央集権型システム内部では、デバイスレベルの隔離では不十分だった。信頼境界が誤ったレイヤーに存在したため、影響範囲は数千台のデバイスに拡大した。

このパターンは民生用IoTに特有のものではない。企業もエッジサーバー、産業用ロボット、小売インフラ、遠隔支店システム向けに同様のアーキテクチャを導入している。制御プレーンのブランド名は異なる場合があるが、アーキテクチャモデルは同じである:デバイスは上流の共有サービスに接続し、そのサービスが遠隔アクセスを仲介する。

そのサービスに脆弱性が生じると、艦隊全体がその脆弱性を引き継ぐ。

デバイスがアウトバウンド接続のみを開始する場合でも、集中型アーキテクチャではAPI、認証エンドポイント、またはブローカーインターフェースがパブリックインターネットに公開されることが頻繁にある。これらの公開面は、クレデンシャルスタッフィング、列挙攻撃、トークンリプレイ攻撃の標的となる。

インバウンドデバイスポートの不在は、露出を排除するものではない。露出をクラウド層へ移行させる。

DJIの事例では、脆弱性は物理的な接近やファームウェアの悪用を必要としなかった。攻撃対象となったのは、アクセス可能でありながら不適切に保護された集中型インフラとの相互作用であった。攻撃対象領域が存在したのは、制御プレーンが共有されたインターネットに面したエンティティとして存在していたためである。

注記:noBGPを使用することで、集中型クラウドおよびデータセンター環境内の内部トラフィックを分離できます。noBGPは物理ネットワークと論理ネットワーク(VLANではない)をまたがる安全な仮想ネットワークを構築します。

艦隊が拡大するにつれ、その表面はますます魅力的になる。一つの制御層を侵害した攻撃者は、数千ものエンドポイントに対する支配力を得る。

従来のリモートアクセスソリューションは、ネットワークレベルの信頼関係に依存することが多い。VPNゲートウェイ、ポート転送、サブネットベースのアクセス制御は、認証後、ユーザーにネットワークセグメント全体への隣接アクセス権を付与する。

このモデルは、境界が防御可能であり、認証済みユーザーが正しく動作することを前提としている。実際には、認証情報が漏洩し、トークンが誤って期限切れになり、設定ミスが発生する。

ネットワークレベルの信頼がリモート接続を支える場合、侵害はまず広範な到達可能性をもたらす。認証チェックは隣接関係が確立された後に実施される。横方向の移動が現実的なリスクとなる。

DJIのインシデントは関連する失敗モードを示している。VPNではなく、信頼境界が集中型クラウドサービスに存在していた。認証が成功すると、分離制御は不十分であることが判明した。結果は、セグメンテーションが不十分なフラットネットワークを反映していた。

現代の分散システムは、オンプレミスであれクラウドであれ、フラットな信頼モデルを採用する余裕はない。

ゼロトラストアーキテクチャは信頼境界を再定義する。ユーザーがネットワークにアクセスできるかどうかを問う代わりに、特定のIDが特定のサービスにアクセスできるかどうかを問う。暗黙の隣接性もなく、サブネットレベルの許可もない。

remote.itはこのサービスレベルのアプローチを実装しています。デバイスは暗号化されたアウトバウンド接続を確立しますが、パブリックIPアドレスを公開したりポートを開いたりすることはありません。サービスはNAT、セルラーネットワーク、またはプライベートアドレス体系の背後で隠されたままです。スキャン可能なインターネット上の可視エンドポイントは存在しません。

各サービスは個別に登録され、一意の識別子にバインドされます。アクセスポリシーはそのサービスに直接紐付けられます。認証情報は、明示的に許可されたエンドポイントのみへのアクセスを許可し、フリート全体やサブネットへのアクセスを許可するものではありません。

このアーキテクチャ上の差異は、問題が発生した際に重要となる。認証情報が悪用された場合、影響範囲は許可されたサービス内に限定される。列挙すべき共有ブローカー名前空間も、横断すべき集中管理型デバイスプールも存在しない。

実質的に、攻撃対象となる領域はゼロに近づく。外部から攻撃可能な対象が存在しないためである。

DJIの掃除機に関する話は、一般家庭のカメラ映像が関与していたため注目を集めた。同様の設計上の弱点は産業用・企業環境にも存在し、そこでは影響がはるかに深刻である。

製造施設では、5Gおよび衛星リンクを介してロボットシステムを接続している。エネルギー事業者は広大な地理的領域にまたがる遠隔資産を管理している。小売チェーンは全拠点にエッジコンピューティングノードを展開している。こうした環境の多くは、依然としてVPNコンセントレータ、パブリッククラウドブローカー、またはポート転送サービスに依存している。

これらの状況において集中型認証レイヤーが機能不全に陥った場合、その影響はデータ漏洩にとどまらず、業務の混乱にまで及ぶ可能性がある。

公開露出を排除し、サブネットレベルの信頼関係を排除することで、サービスレベルの接続モデルはこのような体系的なエスカレーションを防止します。デバイスはインターネットから不可視のままです。接続には明示的な身元確認が必要です。探索可能な環境ネットワークは存在しません。

このモデルは、セキュリティを現代のシステムが実際に動作する方式に整合させます。ワークロードは分散化され、ネットワークは予測不能です。アイデンティティが主要な強制メカニズムとなる必要があります。

セキュリティ強化は運用負担を伴うことが多い。複雑な証明書管理、ファイアウォールルール、VPN設定はエンジニアリングチームにとって摩擦を生む。

隠蔽された接続モデルはこれらの運用タスクを簡素化します。デバイスがアウトバウンド接続を開始します。インバウンドファイアウォールルールは不要です。プロビジョニングや管理が必要なパブリックIPアドレスは存在しません。サービス登録が接続性を定義し、アイデンティティが認可を定義します。

手動によるネットワーク設定手順を排除することで、組織は設定ミスによるリスクを低減します。可動部品が少ないほど、潜在的な脆弱性が露呈する機会も減少します。

一方、集中型のクラウドアーキテクチャでは、ブローカー権限、APIスコープ、ネットワークセキュリティグループの慎重な調整が頻繁に求められる。各設定面が新たな潜在的な弱点となる。

DJIインシデントから得られる最も重要な教訓は、アーキテクチャの謙虚さである。システムは、認証情報が最終的に漏洩し、ソフトウェアに欠陥が含まれることを前提とすべきだ。唯一の信頼できる対策は、設計を通じて被害範囲を制限することである。

集中型クラウド仲介リモートアクセスはリスクを集中させる。制御プレーンの障害はグローバルに拡大する。サービスレベルのゼロトラスト接続は信頼を分散し、リスク露出を制限する。

リモートアクセスアーキテクチャがパブリックIPの到達可能性を排除し、サブネットレベルの信頼性を除去し、個々のサービスに直接アイデンティティを紐付けることで、小さなミスは小さなままに留まる。

消費者向けIoT分野では、こうした教訓が注目を集める情報漏洩事件の後に学ばれることが多い。企業や産業オペレーターには、それらを積極的に適用する機会がある。

次に報じられるデバイス漏洩のニュースは、暗号化の強度ではなく、アーキテクチャが欠陥を増幅させたか抑制したかに焦点が当てられるだろう。サービスが不可視で、接続が明示的、信頼が細分化されたシステム設計こそが、単一の認証情報で世界が丸見えになる事態を絶対に防ぐ。